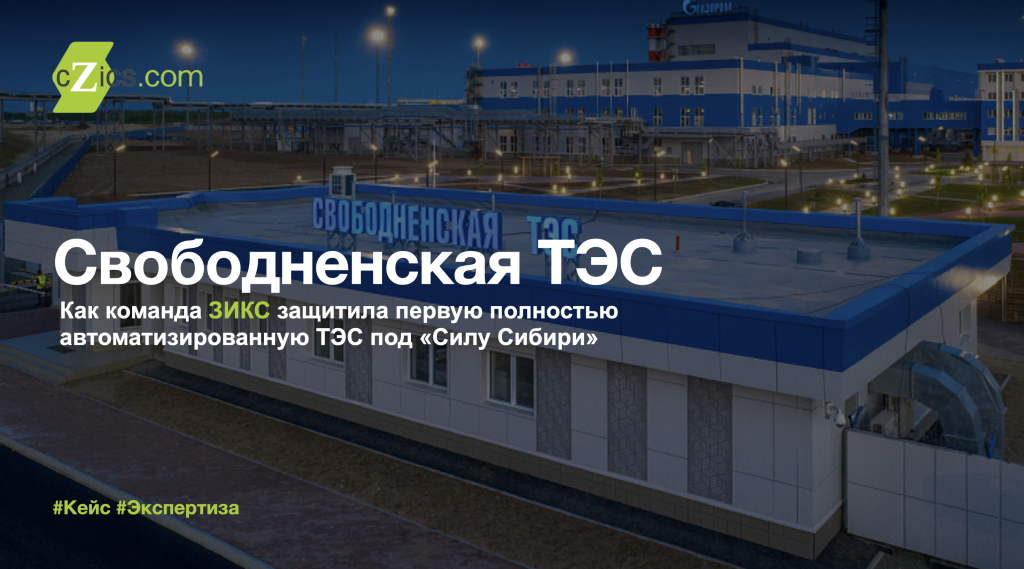

Свободненская ТЭС: как команда ЗИКС защитила первую полностью автоматизированную ТЭС под «Силу Сибири»

Есть проекты, которые становятся вехами не только для компании, но и для всей отрасли. Для нас таким стала Свободненская теплоэлектростанция — стратегический объект программы «Сила Сибири» и первая в России полностью автоматизированная ТЭС. «Сила Сибири» — один из крупнейших энергетических проектов России: более 3 000 км магистрального газопровода ежегодно поставляют до 38 млрд м³ газа в регионы Восточной Сибири и страны АТР. Свободненская ТЭС — ключевое звено этой цепочки, обеспечивающее энергией компрессорные станции и критические узлы газотранспортной системы. От стабильности её работы зависит весь восточный маршрут поставок: любой сбой способен привести не только к многомиллионным потерям, но и к остановке стратегически важной инфраструктуры целого региона. Поэтому создание комплексной системы информационной и инженерной безопасности стало критически важным условием ввода объекта в эксплуатацию. Команда ЗИКС реализовала проект, от которого напрямую зависит бесперебойность поставок и выполнение международных обязательств России.Так началась история одного из самых масштабных проектов Компании ЗИКС. От старта до вызова федерального уровня В проекте участвовали: ООО «ГЭХ Инжиниринг» (Газпром Энерго Холдинг) — генеральный заказчик, Компания ЗИКС — подрядчик по информационной безопасности. Нас привлекли благодаря предыдущему опыту и репутации надёжного исполнителя: гибкая команда, отлаженные процессы и конкурентные ставки (наше преимущество как компании, базирующейся в Зеленограде). Но даже этот опыт не готовил к масштабу задач Свободненской ТЭС. Что делало проект уникальным Объект строился в две очереди: сначала подстанционное хозяйство, затем основной технологический комплекс. Все работы приходилось дублировать: проектировать, согласовывать, монтировать и сдавать дважды. Мы начали в 2019 году, когда закон о КИИ (187-ФЗ) только начал применяться на практике. Нам предстояло пройти весь путь «с нуля»: собрать исходные данные, провести моделирование угроз, разработать и согласовать документацию по категорированию объектов КИИ, определить категории значимости, подготовить полный перечень мер защиты. Важно: кроме систем АСУ ТП (автоматизированных систем управления технологическими процессами), защита требовалась и для информационных систем, обрабатывающих персональные данные (СКУД, видеонаблюдение с биометрией). Поэтому мы разрабатывали два комплекта документов: по КИИ и по ПДн (приказы ФСТЭК №17, №21 и №31). Отдельным вызовом стало местоположение объекта — город Свободный, Амурская область. Восемь часовых поясов от Москвы, длительные командировки. Пятеро наших специалистов провели там в общей сложности около семи месяцев. Логистика поставок — только железной дорогой, иногда контейнеры шли по два месяца. Техническая реализация: 18 месяцев и 11 подсистем Проект занял полтора года и проходил в два этапа. Весь объём работ был зеркальным для каждой очереди строительства. Этап 1. Обследование и проектирование Выезды на объект, сбор исходных данных, интервью с десятками ответственных лиц. Разработка организационно-распорядительной документации (ОРД) и нормативно-методических документов. Категорирование объектов КИИ и определение уровня защищенности систем ПДн. Технорабочее проектирование: мы подготовили полный пакет проектной (ПД) и рабочей документации (РД), включая сложные L2/L3 схемы сети, схемы коммутации, журналы кабельных трасс. Оба комплекта ПД и РД успешно прошли Главгосэкспертизу — важный показатель качества документации. Этап 2. Поставка и монтаж Серверные и коммутационные шкафы, активное сетевое оборудование, системы защиты — всё это поставляли и устанавливали наши инженеры. Проложены десятки километров кабельных трасс (оптических и медных). Смонтированы и интегрированы 11 подсистем безопасности, включая: подсистема регистрации и учета событий (ПРУС); подсистема обеспечения целостности (ПОЦ); подсистема управления доступом (ПУД); подсистема контроля привилегированных пользователей (ПКПП); подсистема антивирусной защиты (ПАВЗ); подсистема безопасного межсетевого взаимодействия (ПБМВ); подсистема обнаружения и предотвращения вторжений (ПОВ); подсистема анализа защищенности (ПАЗ); подсистема мониторинга событий информационной безопасности (ПМСИБ); подсистема резервирования и восстановления (ПРВ); подсистема управления ИБ (ПУИБ). Этап 3. Пусконаладка и интеграция Полный цикл тестирования и наладки, в том числе на распределённой сети с десятками зданий. Отладка сетевых связей: на таком объекте нет одной «серверной» — инфраструктура распределена, и чтобы добиться стабильной работы всех компонентов, пришлось проделать колоссальную коммутационную работу. Приёмка заказчиком проходила в два этапа: первый — комиссия Газпрома, второй — комиссия ОГК-2.Обе прошли успешно, система принята без замечаний. Какие вызовы мы преодолели Логистика и география: расстояние, командировки, длинные сроки доставки. Сложная цепочка согласований: десятки ответственных лиц, длинная вертикаль. Иногда приходилось брать ответственность на себя, чтобы не сорвать сроки. Техническая сложность: распределённая сеть, отсутствие единого центра, огромный масштаб объекта. Работа с новым законодательством КИИ: проект шёл в период, когда практика ещё формировалась. Что получил заказчик Полное соответствие требованиям законодательства (187-ФЗ, 152-ФЗ, приказы ФСТЭК №17, №21, №31). Работающая система безопасности — конфиденциальность, целостность и доступность данных (КЦД) обеспечены. Возможность ввода объекта в эксплуатацию без замечаний в установленный срок. Сокращение операционных рисков: система защищает от реальных угроз, а не существует «для галочки». Экономия: благодаря гибким ставкам ЗИКС проект был реализован дешевле конкурентов (конкретная экономия зависит от подсистем, но на всех направлениях мы выигрывали в цене). Что получил ЗИКС Для нас это был проект, который сделал команду сильнее: первый полный цикл КИИ «от и до»; колоссальный опыт в интеграции распределённых систем; развитие компетенций проектирования и согласований на сложных объектах; укрепление репутации на рынке ТЭК и КИИ. Факты и цифры 2 очереди строительства, 2 комплекта документации, 2 приёмочные комиссии; 18 месяцев реализации; 11 подсистем безопасности в каждой очереди строительства; десятки километров оптики и меди; 10 специалистов ЗИКС в проекте, включая командировки по 4–6 недель вахтовым методом. Комментарий ЗИКС «Свободненская ТЭС — это вызов и гордость. Объект стратегический для страны. Мы смогли реализовать защиту от и до: от категорирования до ввода в промышленную эксплуатацию. Сделали это качественно и в срок.» — Директор департамента корпоративных проектов Компании ЗИКС.