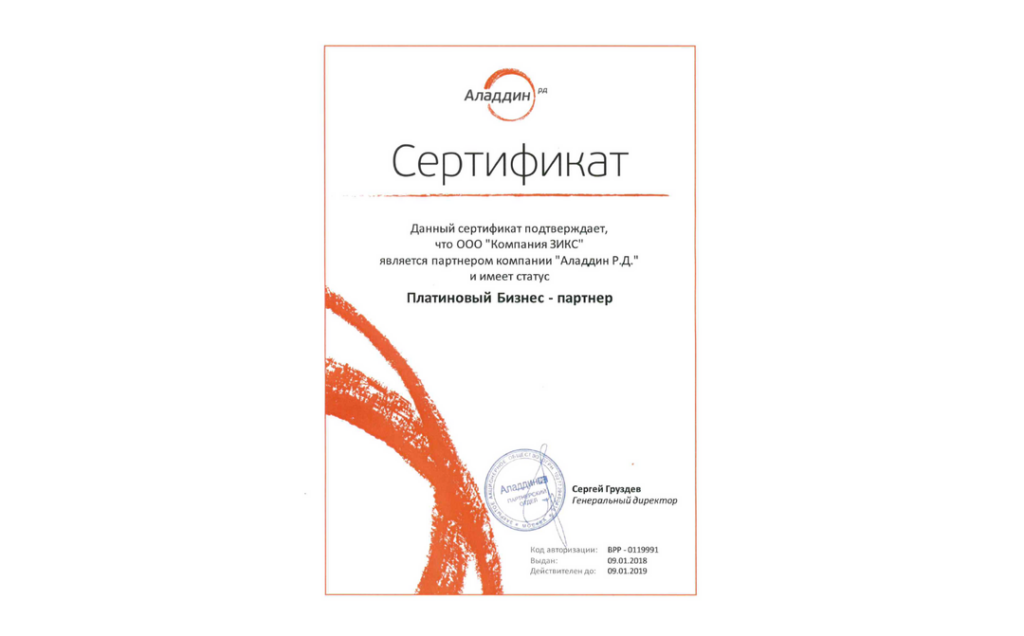

Активное развитие информационных технологий и переход экономики на цифровой формат повлекли за собой рост числа угроз информационной безопасности (ИБ). В 2017 году с различными видами киберугроз столкнулась практически каждая компания в России. Открывает Топ популярных инцидентов вредоносное ПО, которым заражается инфраструктура компаний (согласно опросу «Лаборатории Касперского», эта проблема коснулась 41% организаций), а также заражение собственных устройств сотрудников, применяемых ими для работы – BYOD (их показатель составил 35%). Высокие позиции в рейтинге занимают ненадлежащее использование сотрудниками IT-ресурсов, DDoS-атаки и утеря корпоративных электронных устройств и носителей (флешки, жесткие диски, смартфоны, ноутбуки и прочие гаджеты). Наблюдающаяся в последнее время тенденция таргетированных атак, в частности на объекты критической инфраструктуры, а также проекты в рамках импортозамещения привели к необходимости создания нового закона в области ИБ. В связи с этим 1 января 2018г в России вступил в силу закон №187 о защите критической информационной инфраструктуры (КИИ). Данный Федеральный закон (ФЗ) позволяет регулировать отношения в области обеспечения безопасности объектов информационной инфраструктуры Российской Федерации, функционирование которых крайне важно для экономики государства. Главная цель обеспечения безопасности критической информационной инфраструктуры заключается в стабильном функционировании КИИ в случае возникновения компьютерных атак. По словам экспертов компании ЗИКС, системного интегратора в области информационной безопасности, киберинциденты влекут за собой серьезные финансовые потери. Средний ущерб крупных предприятий от атак достигает более 10 млн руб. Затраты на информационную безопасность являются разумными инвестициями как в защиту данных, так и в сохранение значительных сумм от действий киберпреступников. Закон предусматривает введение уголовной ответственности за кибератаки на информационную структуру госорганов. Так, нарушения в сфере КИИ (например, неправомерный доступ к информации из объектов КИИ или создание вредоносного ПО для воздействия на критическую информационную инфраструктуру) могут привести к лишению свободы до 10 лет и штрафам от 500 000 до 1 млн руб. Федеральный закон «О безопасности критической информационной инфраструктуры Российской Федерации» дает определения основным принципам обеспечения безопасности КИИ, раскрывает полномочия госорганов в данной области, устанавливает механизм обеспечения безопасности КИИ, а также права, обязанности и ответственность лиц, владеющих объектами КИИ. Остановимся подробнее на данных аспектах и ключевых определениях, применяемых в законе. Критическая информационная инфраструктура (КИИ) — это объекты КИИ, а также сети электросвязи, используемые для организации взаимодействия таких объектов. Согласно Закону, к объектам КИИ относят информационные системы и сети, а также автоматизированные системы управления, функционирующие в различных сферах, среди которых: Субъектами КИИ являются государственные органы и учреждения, юридические лица и индивидуальные предприниматели, которым принадлежат объекты КИИ (на праве собственности, аренды или другом законном основании) или которые обеспечивают их взаимодействие. Согласно закону, субъекты КИИ должны: Выполнение обязательств, прописанных в Законе, требуют от субъектов КИИ высокого уровня знаний и квалификации в сфере информационной безопасности. Взаимодействие с экспертами в области ИБ повысит качество и эффективность работы в данном направлении. Одним из успешных игроков на российском рынке информационной безопасности является компания ЗИКС, которая оказывает полный перечень услуг по защите КИИ, начиная от аудита информационных систем и заканчивая внедрением системы защиты информации. Дополнительно эксперты компании ЗИКС осуществляют внешний тест на проникновение — Pentest. Данное тестирование проводится с целью проверки эффективности и качества имеющихся в компании средств защиты информации путем совершения санкционированной попытки взлома сети заказчика сотрудниками системного интегратора в роли потенциального злоумышленника. Основные контролирующие функции в области обеспечения безопасности объектов КИИ, включая нормативно-правовое регулирование, возложены на ФСТЭК России и ФСБ России. Первый отвечает за ведение реестра значимых объектов КИИ, формирование и контроль реализации требований по обеспечению их безопасности. ФСБ России отвечает за систему ГосСОПКА, осуществляет сбор информации о компьютерных инцидентах и оценку безопасности КИИ, а также разрабатывает требования к средствам обнаружения, предупреждения и ликвидации последствий компьютерных атак (ОПЛ КА). В отдельных случаях, касающихся сетей электросвязи и субъектов КИИ в сфере финансового рынка, разрабатываемые ФСТЭК России и ФСБ России требования должны согласовываться с Минкомсвязью России и ЦБ РФ соответственно. Порядок госконтроля в области обеспечения безопасности значимых объектов КИИ определен постановлением Правительства Российской Федерации от 17.02.2018 №162 «Об утверждении Правил осуществления госконтроля в области обеспечения безопасности значимых объектов КИИ РФ». Нарушение требований Федерального закона и принятых с ним иных нормативных правовых актов влечет за собой ответственность в соответствии с действующим законодательством РФ. Федеральный закон «О безопасности критической информационной инфраструктуры Российской Федерации» принят Государственной Думой 12 июля 2017 года Одобрен Советом Федерации 19 июля 2017 года Вступил в силу 1 января 2018 г.